En la era de la transformación digital, las organizaciones sanitarias están trasladando rápidamente sus operaciones a plataformas digitales. Si bien esto aporta eficiencia y procesos optimizados, también plantea preocupaciones cruciales sobre la seguridad de los datos confidenciales de los pacientes.

Los métodos tradicionales de protección de datos ya no son adecuados. A medida que estos repositorios digitales se llenan de información confidencial, se necesitan soluciones sólidas. Aquí es donde la desidentificación de datos juega un papel importante. Esta técnica emergente es una estrategia fundamental para salvaguardar la privacidad sin inhibir el potencial de análisis e investigación de datos.

En este blog, hablaremos en detalle sobre la desidentificación de datos. Exploraremos por qué podría ser el escudo que ayuda a proteger datos importantes.

¿Qué es la desidentificación de datos?

Desidentificación de datos Es una técnica que elimina o cambia información personal de un conjunto de datos. Esto dificulta la vinculación de datos con personas específicas. El objetivo es proteger la privacidad individual. Al mismo tiempo, los datos siguen siendo útiles para la investigación o el análisis.

Por ejemplo, un hospital podría anonimizar los registros de los pacientes antes de utilizarlos para investigaciones médicas. Esto garantiza la privacidad del paciente y al mismo tiempo permite obtener información valiosa.

Algunos de los casos de uso de la desidentificación de datos incluyen:

- Investigación Clínica: Los datos no identificados permiten el estudio ético y seguro de los resultados de los pacientes, la eficacia de los medicamentos y los protocolos de tratamiento sin violar la privacidad del paciente.

- Análisis de salud pública: Los registros de pacientes no identificados se pueden agregar para analizar tendencias de salud, monitorear brotes de enfermedades y formular políticas de salud pública.

- Registros electrónicos de salud (EHR): La desidentificación protege la privacidad del paciente cuando los EHR se comparten para investigación o evaluación de calidad. Garantiza el cumplimiento de regulaciones como HIPAA mientras mantiene la utilidad de los datos.

- Compartir datos: Facilita el intercambio de datos sanitarios entre hospitales, instituciones de investigación y agencias gubernamentales, lo que permite la investigación y la formulación de políticas colaborativas.

- Modelos de aprendizaje automático: Utiliza datos no identificados para entrenar algoritmos para análisis predictivos de atención médica que conducen a mejores diagnósticos y tratamientos.

- Marketing de atención médica: Permite a los proveedores de atención médica analizar la utilización del servicio y la satisfacción del paciente. Esto ayuda en las estrategias de marketing sin poner en riesgo la privacidad del paciente.

- Evaluación de Riesgos: Permite a las compañías de seguros evaluar los factores de riesgo y los precios de las pólizas utilizando grandes conjuntos de datos sin identificación individual.

¿Cómo funciona la desidentificación de datos?

Comprender la desidentificación comienza distinguiendo entre dos tipos de identificadores: de reservas y indirecto.

- Los identificadores directos, como nombres, direcciones de correo electrónico y números de seguro social, pueden señalar inequívocamente a un individuo.

- Los identificadores indirectos, incluida la información demográfica o socioeconómica, pueden identificar a alguien cuando se combinan, pero son valiosos para el análisis.

Debe comprender qué identificadores desea anonimizar. El enfoque para proteger los datos varía según el tipo de identificador. Existen varios métodos para desidentificar datos, cada uno adecuado para diferentes escenarios:

- Privacidad diferencial: Analiza patrones de datos sin exponer información identificable.

- Seudonimización: Reemplaza identificadores con identificaciones o códigos únicos y temporales.

- K-Anonimato: Garantiza que el conjunto de datos tenga al menos "K" individuos que compartan el mismo conjunto de valores de cuasiidentificador.

- Omisión: elimina nombres y otros identificadores directos de los conjuntos de datos.

- Redacción: borra o enmascara identificadores en todos los registros de datos, incluidas imágenes o audio, utilizando técnicas como la pixelación.

- Generalización: reemplaza datos precisos con categorías más amplias, como cambiar las fechas exactas de nacimiento a solo el mes y el año.

- Supresión: Elimina o sustituye puntos de datos específicos con información generalizada.

- Hashing: Cifra los identificadores de forma irreversible, eliminando la posibilidad de descifrarlos.

- Intercambio: intercambia puntos de datos entre personas, como el intercambio de salarios, para mantener la integridad general de los datos.

- Microagregación: Agrupa valores numéricos similares y los representa con el promedio del grupo.

- Adición de ruido: Introduce nuevos datos con una media de cero y una varianza positiva respecto de los datos originales.

Estas técnicas ofrecen formas de proteger la privacidad individual manteniendo al mismo tiempo la utilidad de los datos para el análisis. La elección del método depende del equilibrio entre la utilidad de los datos y los requisitos de privacidad.

Métodos de desidentificación de datos

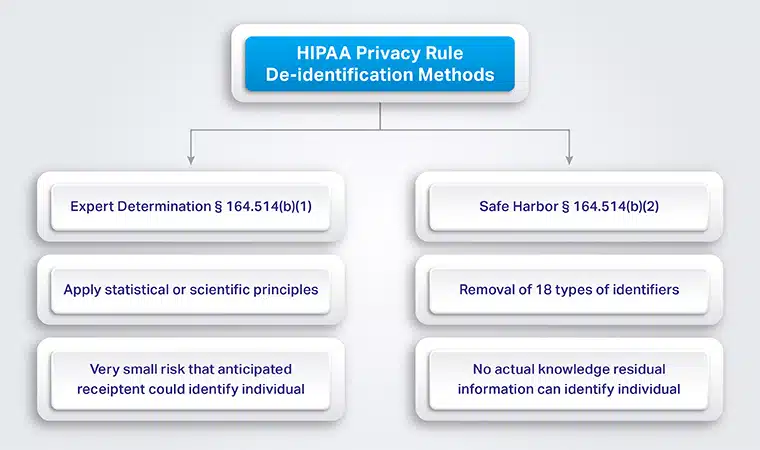

La desidentificación de datos es fundamental en la atención médica, especialmente cuando se cumplen regulaciones como la Regla de privacidad de HIPAA. Esta regla utiliza dos métodos principales para anonimizar la información médica protegida (PHI): Determinación de expertos y Puerto seguro.

Determinación de expertos

El método de determinación experto se basa en principios estadísticos y científicos. Una persona calificada con el conocimiento y la experiencia adecuados aplica estos principios para evaluar el riesgo de reidentificación.

La determinación de expertos garantiza un riesgo muy bajo de que alguien pueda utilizar la información para identificar personas, sola o combinada con otros datos disponibles. Este experto también deberá documentar la metodología y los resultados. Apoya la conclusión de que existe un riesgo mínimo de reidentificación. Este enfoque permite flexibilidad pero requiere experiencia especializada para validar el proceso de desidentificación.

El método de puerto seguro

El método de puerto seguro proporciona una lista de verificación de 18 identificadores específicos que se eliminarán de los datos. Esta lista completa cubre nombres, datos geográficos más pequeños que un estado, elementos de fechas relacionadas con individuos y varios tipos de números como números de teléfono, fax, seguro social y registros médicos. Otros identificadores como direcciones de correo electrónico, direcciones IP y fotografías de rostro completo también se encuentran en la lista.

Este método ofrece un enfoque estandarizado más sencillo, pero puede provocar una pérdida de datos que limite su utilidad para algunos propósitos.

Después de aplicar cualquiera de estos métodos, puede considerar los datos anonimizados y ya no sujetos a la Regla de Privacidad de HIPAA. Dicho esto, es fundamental comprender que la desidentificación conlleva compensaciones. Conduce a una pérdida de información que podría reducir la utilidad de los datos en contextos específicos.

La elección entre estos métodos dependerá de las necesidades específicas de su organización, la experiencia disponible y el uso previsto de los datos no identificados.

¿Por qué es importante la desidentificación?

La desidentificación es crucial por varias razones: puede equilibrar la necesidad de privacidad con la utilidad de los datos. Eche un vistazo a por qué:

- Protección de la Privacidad: Protege la privacidad de las personas eliminando o enmascarando identificadores personales. De esta manera, la información personal permanece confidencial.

- Cumplimiento de las normas: La desidentificación ayuda a las organizaciones a cumplir con las leyes y regulaciones de privacidad como HIPAA en EE. UU., GDPR en Europa y otras en todo el mundo. Estas regulaciones exigen la protección de datos personales y la desidentificación es una estrategia clave para cumplir con estos requisitos.

- Permite el análisis de datos: Al anonimizar los datos, las organizaciones pueden analizar y compartir información sin comprometer la privacidad individual. Esto es particularmente importante en sectores como el de la salud, donde el análisis de los datos de los pacientes puede conducir a avances en el tratamiento y la comprensión de las enfermedades.

- Fomenta la innovación: Los datos no identificados se pueden utilizar en investigación y desarrollo. Permite la innovación sin poner en riesgo la privacidad personal. Por ejemplo, los investigadores pueden utilizar registros médicos anónimos para estudiar patrones de enfermedades y desarrollar nuevos tratamientos.

- Gestión de riesgos : Reduce el riesgo asociado con las filtraciones de datos. Si los datos no están identificados, es menos probable que la información expuesta dañe a las personas. Reduce las implicaciones éticas y financieras de una violación de datos.

- Confianza pública: La desidentificación adecuada de los datos ayuda a mantener la confianza pública en cómo las organizaciones manejan la información personal. Esta confianza es crucial para la recopilación de datos necesarios para la investigación y el análisis.

- Colaboración global: Puede compartir fácilmente datos no identificados a través de fronteras para colaboraciones de investigación globales. Esto es especialmente relevante en campos como la salud global, donde compartir datos puede acelerar la respuesta a las crisis de salud pública.

Desidentificación de datos frente a desinfección, anonimización y tokenización

La desinfección, la anonimización y la tokenización son diferentes técnicas de privacidad de datos que puede utilizar además de la desidentificación de datos. Para ayudarlo a comprender las distinciones entre la desidentificación de datos y otras técnicas de privacidad de datos, exploremos la desinfección, la anonimización y la tokenización de datos:

| Tecnologia | Descripción | Casos de uso |

| Sanitización | Implica detectar, corregir o eliminar datos personales o sensibles para evitar una identificación no autorizada. A menudo se utiliza para eliminar o transferir datos, como cuando se reciclan equipos de la empresa. | Eliminación o transferencia de datos |

| Anonimización | Elimina o altera datos confidenciales con valores falsos y realistas. Este proceso garantiza que el conjunto de datos no se pueda decodificar ni realizar ingeniería inversa. Utiliza codificación o mezcla de palabras. Se dirige a identificadores directos para mantener la usabilidad y el realismo de los datos. | Protección de identificadores directos |

| Tokenization | Reemplaza la información personal con tokens aleatorios, que pueden generarse mediante funciones unidireccionales como hashes. Aunque los tokens están vinculados a los datos originales en una bóveda de tokens segura, carecen de una relación matemática directa. Hace que la ingeniería inversa sea imposible sin acceso a la bóveda. | Manejo seguro de datos con potencial de reversibilidad |

Cada una de estas metodologías sirve para mejorar la privacidad de los datos en diferentes contextos.

- La desinfección prepara los datos para su eliminación o transferencia segura, de modo que no quede información confidencial.

- La anonimización altera permanentemente los datos para evitar la identificación de personas. Esto lo hace adecuado para compartir o analizar públicamente cuando la privacidad es una preocupación.

- La tokenización ofrece un equilibrio. Protege los datos durante las transacciones o el almacenamiento, con la posibilidad de acceder a la información original en condiciones seguras.

Los beneficios y desventajas de los datos no identificados

Contamos con desidentificación de datos debido a los beneficios que brinda. Entonces, hablemos de los beneficios de utilizar datos no identificados:

Beneficios de los datos no identificados

Protege la confidencialidad

Los datos no identificados salvaguardan la privacidad individual al eliminar los identificadores personales. Esto garantiza que la información personal permanezca privada, incluso cuando se utilice para investigaciones.

Apoya la investigación sanitaria

Permite a los investigadores acceder a información valiosa del paciente sin comprometer la privacidad. Esto respalda los avances en la atención médica y mejora la atención al paciente.

Mejora el intercambio de datos

Las organizaciones pueden compartir datos no identificados. Rompe silos y fomenta la colaboración. Este intercambio es crucial para desarrollar mejores soluciones de atención médica.

Facilita Alertas de Salud Pública

Los investigadores pueden emitir advertencias de salud pública basadas en datos no identificados. Lo hacen sin revelar información de salud protegida, manteniendo así la privacidad.

Impulsa los avances médicos

La desidentificación permite el uso de datos para investigaciones que conduzcan a mejoras en la atención médica. Apoya asociaciones de innovación y el desarrollo de nuevos tratamientos médicos.

Inconvenientes de los datos no identificados

Si bien la desidentificación de datos permite a los proveedores de atención médica compartir información para investigación y desarrollo, esto no está exento de desafíos.

Potencial de reidentificación

A pesar de la desidentificación, persisten los riesgos de volver a identificar a los pacientes. Tecnologías como la inteligencia artificial y los dispositivos conectados pueden potencialmente revelar las identidades de los pacientes.

Desafíos con la IA y la tecnología

La IA puede volver a identificar personas a partir de datos no identificados. Desafía las protecciones de privacidad existentes. Esto requiere una reconsideración de las medidas de privacidad en la era del aprendizaje automático.

Relaciones de datos complejas

Los protocolos de desidentificación deben tener en cuenta relaciones complejas entre conjuntos de datos. Ciertas combinaciones de datos podrían permitir la reidentificación de personas.

Medidas de protección de la privacidad

Se requieren tecnologías avanzadas que mejoren la privacidad para garantizar que los datos permanezcan anónimos. Esto incluye PET algorítmicos, arquitectónicos y de aumento, que añaden complejidad al proceso de desidentificación.

Debe abordar estos inconvenientes y aprovechar los beneficios para compartir los datos de los pacientes de manera responsable. De esta manera, puede contribuir a los avances médicos al tiempo que garantiza la privacidad del paciente y el cumplimiento de las normativas.

Diferencia entre enmascaramiento de datos y desidentificación de datos

El enmascaramiento de datos y la desidentificación tienen como objetivo proteger la información confidencial, pero difieren en método y propósito. A continuación se ofrece una descripción general del enmascaramiento de datos:

El enmascaramiento de datos es una técnica para proteger información confidencial en entornos que no son de producción. Este método reemplaza u oculta datos originales con datos falsos o codificados, pero sigue siendo estructuralmente similar a los datos originales.

Por ejemplo, un número de Seguro Social como "123-45-6789" podría estar enmascarado como "XXX-XX-6789". La idea es proteger la privacidad del interesado y al mismo tiempo permitir el uso de los datos con fines de prueba o análisis.

Ahora, hablemos de la diferencia entre ambas técnicas:

| Criterios | Enmascaramiento de datos | Desidentificación de datos |

| Objetivo principal | Oculta datos confidenciales y los reemplaza con datos ficticios | Elimina toda la información identificable, transforma datos identificables indirectamente |

| Los campos de aplicación | Comúnmente utilizado en finanzas y algunos contextos de atención médica. | Ampliamente utilizado en atención médica para investigación y análisis. |

| Identificar atributos | Enmascara los atributos que identifican más directamente | Elimina identificadores directos e indirectos. |

| Nivel de privacidad | No proporciona anonimato completo | Tiene como objetivo un anonimato completo, no reidentificable ni siquiera con otros datos. |

| Requisito de consentimiento | Puede requerir el consentimiento individual del paciente | Normalmente no requiere el consentimiento del paciente después de la desidentificación. |

| Cumplimiento | No diseñado específicamente para el cumplimiento normativo | A menudo se requiere para cumplir con regulaciones como HIPAA y GDPR. |

| Casos de uso | Pruebas de software con alcance limitado, investigación sin pérdida de datos, donde el consentimiento es fácil de obtener | Compartir registros médicos electrónicos, pruebas de software más amplias, cumplimiento de regulaciones y cualquier situación que requiera un alto anonimato. |

Si busca un alto nivel de anonimato y está de acuerdo con transformar los datos para un uso más amplio, entonces la desidentificación de los datos es la opción más adecuada. El enmascaramiento de datos es un enfoque viable para tareas que requieren medidas de privacidad menos estrictas y donde es necesario mantener la estructura de datos original.

Desidentificación en imágenes médicas

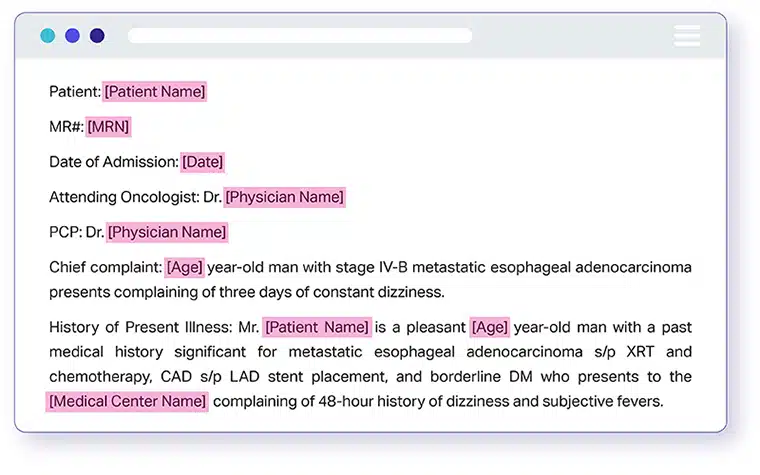

El proceso de desidentificación elimina marcadores identificables de la información de salud para salvaguardar la privacidad del paciente y al mismo tiempo permite el uso de estos datos para diversas actividades de investigación. Esto incluye estudios sobre la eficacia de los tratamientos, evaluación de políticas sanitarias, investigaciones en ciencias biológicas y más.

Los identificadores directos, también conocidos como Información de salud protegida (PHI), abarcan una variedad de detalles como el nombre del paciente, la dirección, los registros médicos y cualquier información que revele el estado de salud del individuo, los servicios de atención médica recibidos o la información financiera relacionada con su atención médica. Esto significa que documentos como registros médicos, facturas hospitalarias y resultados de pruebas de laboratorio se incluyen en la categoría de PHI.

La creciente integración de la tecnología de la información sanitaria muestra su capacidad para respaldar investigaciones importantes mediante la fusión de conjuntos de datos extensos y complejos de diversas fuentes.

Dado que grandes colecciones de datos de salud pueden hacer avanzar la investigación clínica y proporcionar valor a la comunidad médica, la Regla de Privacidad de HIPAA permite a las entidades cubiertas por ella o a sus socios comerciales anonimizar los datos de acuerdo con ciertas pautas y criterios.

Para saber mas - https://www.shaip.com/offerings/data-deidentification/